| 样本来源 | http://Breaking-Security.net | 样本类型 | Win32.Backdoor.Remcos.Agba |

| 分析时间 | 2016-9-7 | 运行环境 | Windows7 x64 |

| 分析目的 | 找出木马被控端与控制端通信的特征码 | ||

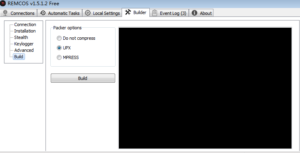

| 分析过程 | (1) 配置木马端

图1-配置木马 1. 木马端默认配置使用2404端口,也可自行更改为其他端口。 2. 可设置上线密码,默认密码为pass。 3. 其他设置,配置过程中可设置后门安装目录,键盘记录等其他功能,部分功能需要升级到专业版才能使用,如图2。

图2-安装设置 4. 选择压缩方式后点击Builde,完成创建。如下图

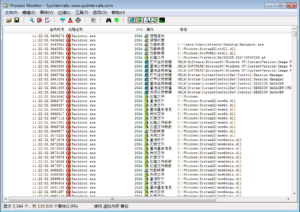

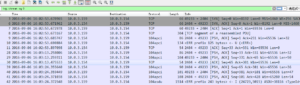

(2) 安装木马样本 1. 在主机1(IP:10.0.3.154)上打开控制端,安装生成的木马样本(Backdoor.exe)到主机2(IP:10.0.3.159). 2. 在主机1上开启Wireshark抓取主机1与主机2之间的通信数据,同时在主机2上打开进程监控工具。 3. 在主机2上双击安装木马样本。 (3) 开始分析 1.

图4-进程监视

2.

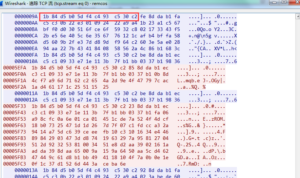

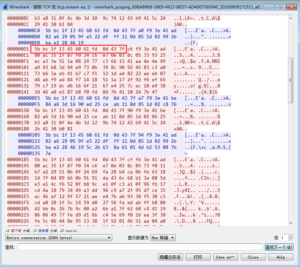

图5-连接端口 3. 样本采用未知编码方式加密,从通信数据流中可以看出使用默认密码时样本通信特征码为:1b84d5b05df4c493c530c2. 如图6:

4.

图7-修改连接密码后的特征值

5. 统计后发现若控制端未打开,木马上线后连接请求频率约6秒一次。

|

||

| 数据记录

和计算 |

无 | ||

| 结 论 | 1. 使用默认密码时的样本数据特征: 1b84d5b05df4c493c530c2

2. 样本特征值会随配置时设置连接密码的不同而改变 3. 默认配置下木马端主动连接控制端TCP2404端口(端口可更改) 4. 木马上线连接请求频率约5秒一次。 |

||